Seite 1 von 1

Cyberkriminalität Stockfotos & Bilder

RF2KAHCF9–Hacking, Cyberkriminalität und digitale Überlagerung von Kreditkarteninformationen, Identitätsbetrug und Cyber-Sicherheitsbedrohungen. FinTech Blockchain-Technologie

RF2HNC56H–Es gibt kein System, das er nicht manipulieren kann. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2HNC84K–Sein Spiel für Sie vorbei, sobald er auf Ihr System zugreift. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2HNCC76–Sie wissen nie, wer Sie online beobachtet. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2J29DG6–Daten nach seinem Willen biegen. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2J2YJHX–Zugriff auf all Ihre Passwörter. Aufnahme eines nicht erkennbaren Hackers mit Handy und Laptop im Dunkeln.

RF2HNCHAA–HES hat Zugriff auf alles. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2KCRT9J–Cyberkriminalität ist eine wachsende Bedrohung für alle. Eine Hacker körperlose Hand, die durch einen Laptop-Bildschirm greift.

RF2JRRJH2–Smartphones sind willige Komplizen der Cyberkriminalität. Ein nicht identifizierbarer Computerhacker, der einen Computer im Dunkeln benutzt.

RF2J3NX9B–Treffen Sie zusätzliche Vorsichtsmaßnahmen, um sich vor Cyberkriminalität zu schützen. Aufnahme eines Paares Handschellen, die im Dunkeln auf einer Laptop-Tastatur liegen.

RF2NWGBRH–Sie wissen nie, wer Sie online beobachtet. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2NWHGMK–HES hat Zugriff auf alles. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2NWDKY7–Es gibt kein System, das er nicht manipulieren kann. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2HN83X6–Hacking ist eine Fähigkeit, die ihm zweitrangige Bedeutung zukommt. Aufnahme eines jungen Hackers, der im Dunkeln einen Computercode knackt.

RF2HN8D4R–Er kann jede Sicherheitsmaßnahme durchhacken. Aufnahme eines jungen Hackers, der im Dunkeln einen Computercode knackt.

RF2HN8KKE–Hacker sind die Meister der Tarnung. Aufnahme eines jungen Hackers, der im Dunkeln einen Computercode knackt.

RF2HN8177–Es gibt keinen Code, den er nicht knacken kann. Aufnahme eines jungen Hackers, der im Dunkeln einen Computercode knackt.

RF2JRRDBR–Ihre Daten sind in der Cloud nie sicher. Ein junger Hacker knackt im Dunkeln einen Computercode.

RF2JRD3XG–Es gibt kein System, das er nicht hacken kann. Ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2K509W4–Nichts anderes als seine Arbeit ist in seinem Kopf. Ein junger Hacker, der auf zwei Bildschirmen und einem Laptop mit Hoodie arbeitet.

RF2HPY095–In seine Arbeit vertieft. Ein junger Hacker, der auf zwei Bildschirmen und einem Laptop mit Hoodie arbeitet.

RF2KCMR78–Du könntest das nächste Opfer sein. Porträt eines nicht erkennbaren Hackers, der einen Laptop vor einem dunklen Hintergrund hochhält.

RF2HNC96X–Tippen Sie auf in ein anderes Netzwerk. Aufnahme eines nicht erkennbaren Hackers mit einem Computer im Dunkeln.

RF2M52K83–Schützen Sie sich davor, das nächste Opfer von Betrug zu werden. Ein nicht wiedererkennbarer Hacker, der einen Laptop benutzt, um sich in ein Kreditkonto zu hacken.

RF2JRD3XE–Wer sollte mein nächstes Opfer sein. Ein nicht erkennbarer Hacker, der ein digitales Tablet vor dunklem Hintergrund nutzt.

RF2M52K79–Private Informationen sind möglicherweise nicht so sicher, wie Sie denken. Ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2JRD8HY–Es ist einfacher, als Sie denken, für Diebe anzugreifen. Ein nicht erkennbarer Hacker mit einem Laptop, um in ein Kreditkonto zu hacken.

RF2JRD8DN–Es gibt kein System, das er nicht durchbrechen kann. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy benutzt.

RF2HNCH6T–Wer weiß, was ein Hacker mit Ihren Informationen machen kann. Aufnahme eines nicht erkennbaren Hackers mit Handy und Laptop im Dunkeln.

RF2JRD4NY–Hacker kennen ihr Handwerk sehr gut. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy benutzt.

RF2M52K7G–Jemand wird auf seinem Konto bei null aufwachen. Ein nicht wiedererkennbarer Hacker, der einen Laptop benutzt, um sich in ein Kreditkonto zu hacken.

RF2KCRBKN–Trauen Sie niemandem mit Ihren persönlichen Daten. Ein nicht erkennbarer Hacker mit einem Laptop im Dunkeln.

RF2M52K6P–Jemand hat jeden deiner Schritte online im Auge behalten. Porträt eines Hackers, der einen Laptop vor einem dunklen Hintergrund hält.

RF2J1JHXC–Hacker wissen genau, wie Finanzdaten manipuliert werden können. Aufnahme eines nicht erkennbaren Hackers, der einen Laptop verwendet, um in ein Kreditkonto zu hacken.

RF2JRD3YH–Im Stealth-Modus. Porträt eines nicht erkennbaren Hackers, der einen Laptop vor einem dunklen Hintergrund hochhält.

RF2J23G61–Hacker können viel tun, ohne dass Sie etwas wissen. Aufnahme eines nicht erkennbaren Hackers, der einen Laptop verwendet, um in ein Kreditkonto zu hacken.

RF2J06R3E–Bewaffnet und bereit, Ihre Daten zu zerstören. Aufnahme eines nicht erkennbaren Hackers, der eine Tastatur im Dunkeln hält.

RF2JRD8GC–Cyberangriffe sind real, ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2M52KN4–Achten Sie darauf, was Sie online teilen. Ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2KCPE61–Es ist jetzt alles meine. Ein nicht erkennbarer Hacker, der einen Laptop benutzt, um in ein Kreditkonto zu hacken.

RF2M52K77–Hacker haben keine Angst davor, sich an Ihren Besitztümern zu bedienen. Ein nicht wiedererkennbarer Hacker, der einen Laptop benutzt, um sich in ein Kreditkonto zu hacken.

RF2J2JEP1–Ihr Netzwerk wurde verletzt. Aufnahme eines nicht erkennbaren Hackers mit einem Laptop im Dunkeln.

RF2KCR2W1–Sicherheitsmaßnahmen haben keine Chance gegen ihn. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy benutzt.

RF2J3BJFT–Schützen Sie sich vor Betrügern. Aufnahme eines nicht erkennbaren Hackers, der im Dunkeln ein Handy benutzt.

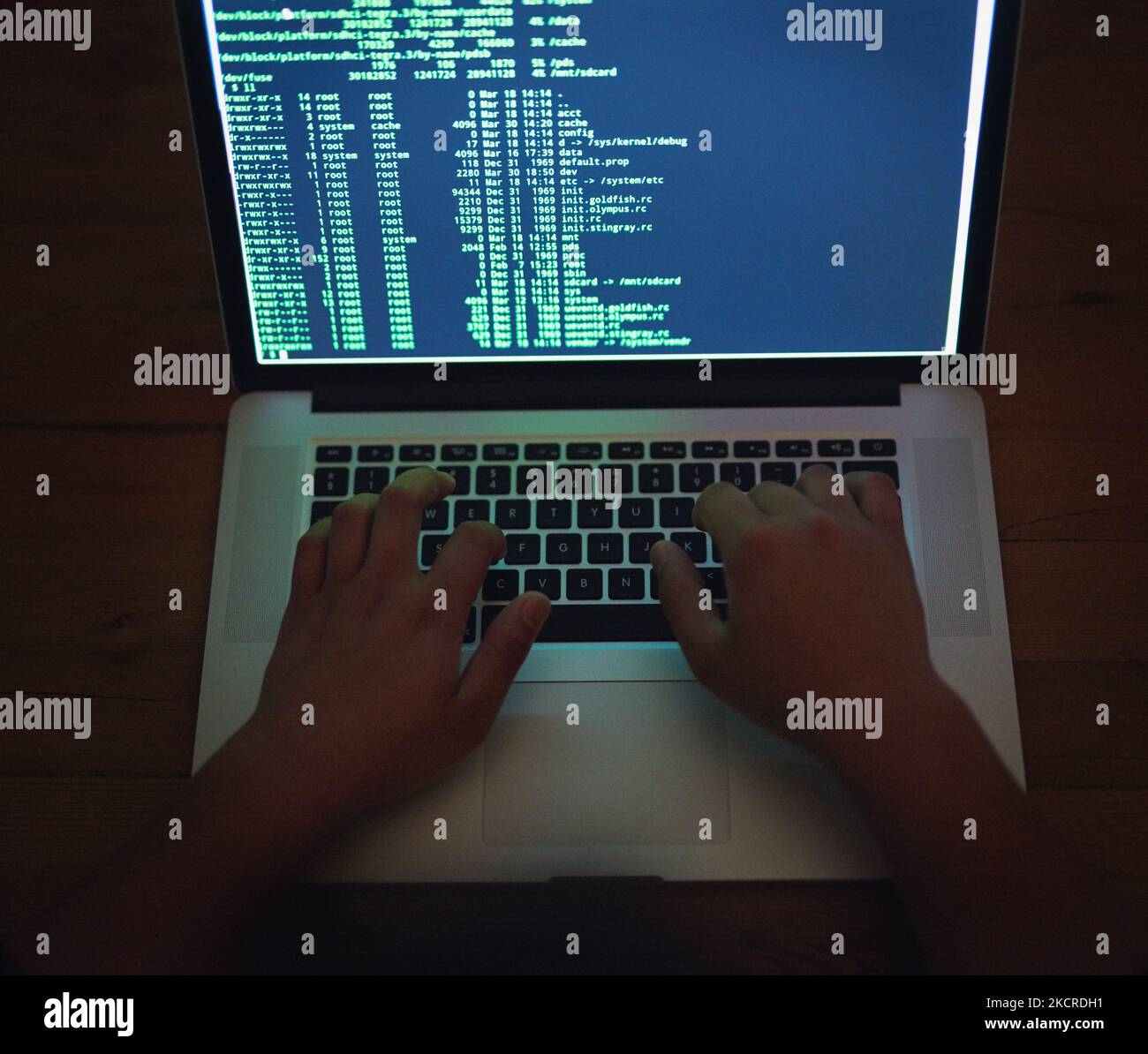

RF2KCRDH1–Deaktivieren eines Netzwerks. Ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2HNC10H–Die Hölle macht es durch jedes System. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2JRD3Y9–Hacker sind die Meister der Tarnung. Ein nicht erkennbarer Hacker, der einen Laptop vor dunklem Hintergrund nutzt.

RF2HNCARP–Plant seinen nächsten Schritt. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2HPY1EF–Das Mitternachtsöl verbrennen. Ein junger Hacker, der auf zwei Bildschirmen und einem Laptop mit Hoodie arbeitet.

RF2KCPJEP–Seien Sie vorsichtig, was Sie online teilen. Ein nicht erkennbarer Hacker mit einem Laptop im Dunkeln.

RF2M52K72–Ihre Informationen sind immer gefährdet. Ein nicht wiedererkennbarer Hacker, der einen Laptop benutzt, um sich in ein Kreditkonto zu hacken.

RF2M52KA7–In der schattigen Welt des Online-Hacking. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy und einen Laptop benutzt.

RF2M52KDY–Sichern Sie Ihre Daten, bevor Diebe sie ausnutzen. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy und einen Laptop benutzt.

RF2KCPX7E–Hacker haben keine Angst, sich Ihre Informationen zu schnappen. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy und einen Laptop benutzt.

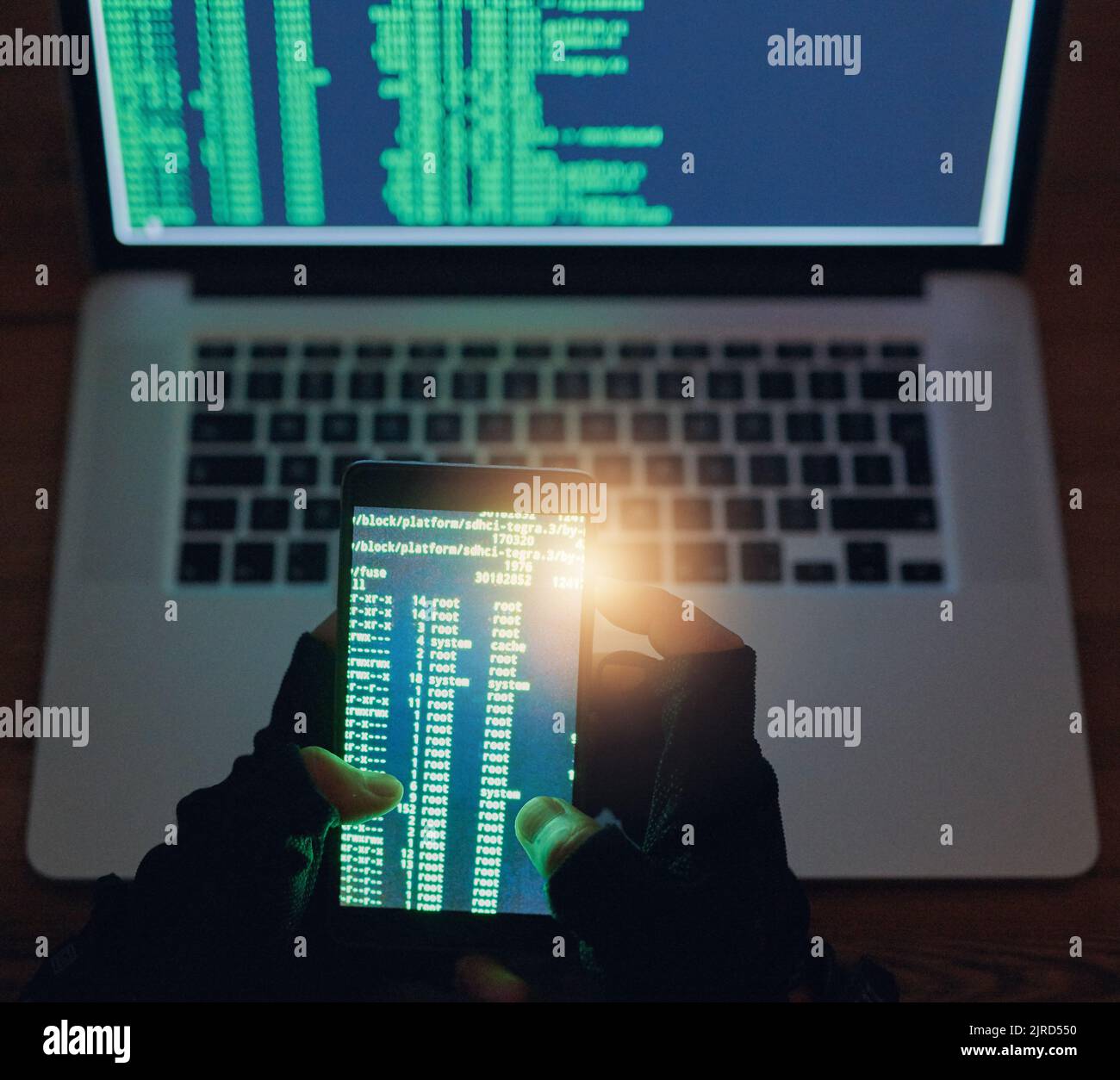

RF2JRD550–Durchbrechen mehrerer Netzwerke. Ein nicht erkennbarer Hacker, der im Dunkeln ein Handy und einen Laptop benutzt.

RF2X7TK6G–Mann, dunkler Hintergrund und Tablet für Cybersicherheit mit Software-Update zum Schutz vor Betrügern. Cyberkriminalität, digitale App und Internetverbindung ein

RF2X5A5XJ–Überraschung, Laptop und Frau im Bett mit Betrug, Phishing oder betrügerischer Online-Transaktion in der Wohnung. Schockierende, verärgerte und weibliche Person mit Cyberkriminalität oder

RF2X3W0W9–Schock, Laptop und Frau im Bett mit Betrug, Phishing oder Betrug Online-Transaktion in der Wohnung. Überraschen Sie, verärgert und weiblich mit Cyberkriminalität oder

RF2RX9JT3–Hände, Smartphone und Online für Kriminalität mit Sicherheit, sozialen Medien und Waffe in Nahaufnahme auf Overlay. Schwarz, Personen- und Cyberkriminalität für Internet, Web

RF2M45N1P–Cyberkriminalität ist eine echte Bedrohung. Ein nicht wiedererkennbarer Hacker, der einen Laptop und ein Smartphone verwendet.

RF2PY86C1–Werden Sie nicht zum nächsten Opfer von Cyberkriminalität. Ein nicht erkennbarer Hacker, der im Dunkeln einen Laptop benutzt.

RF2ME4ETJ–Hüten Sie sich vor den Gefahren von Cyberkriminalität. Ein junger Hacker, der einen Laptop mit den Worten benutzt, die man darauf gehackt hat.

RF2ME37X1–Die zwielichtige Welt der Cyberkriminalität. Eine junge Hackerin, die einen Laptop mit den Worten benutzt, die man auf dem Laptop hackt.

RF2R5JD7J–Cyberkriminalität kann uns alle betreffen. Ein Hacker, der ein digitales Tablet in einem Serverraum verwendet.

RF2X1TNYF–Mann, Tastatur und Hacker nachts im Studio auf grauem Hintergrund, Sicherheits- und Hacker-Software. Unternehmen, Mitarbeiter und Startup-Unternehmen als Programmierer

RF2P1E4TG–Er kann jede Sicherheitsmaßnahme durchhacken. Aufnahme eines jungen Hackers, der im Dunkeln einen Computercode knackt.

RF2NX82XM–Indische Frau, Hacker und Modell von Banking- und Datenbank-Web-Betrug mit Kryptodaten. Programmierer, Kriminelle und Finanzsoftware-Hacker mit einem Hacking

RF2NW59XH–Indianerfrau, Hacker und Code-Glitch-Overlay des Cybersicherheitsproblems mit Codierungsgrafik. Programmierer, Kriminelle und Finanzsoftware-Hacker mit einem

RF2NKJCMK–Indische Frau, Hacker und Code-Overlay von Bank- und Kreditkartenbetrug mit Codierungsgrafik. Programmierer, Kriminelle und Finanzsoftware-Hacker mit einem

RF2N5349K–Das wirkt, indem es jedes bisschen Energie ausdrückt. Ein junger Hacker mit Kapuze, der auf zwei Bildschirmen arbeitet.

RF2NJT749–Hacker, Cyber-Sicherheit und Programmierung mit schwarzer Frau, die für Codierung, Software und Phishing tippt. Neon, Nacht und Netzwerk mit Programmiererin am Schreibtisch

RF2NWBB1P–Die Hölle macht es durch jedes System. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2NWF9TE–Tippen Sie auf in ein anderes Netzwerk. Aufnahme eines nicht erkennbaren Hackers mit einem Computer im Dunkeln.

RF2NWEMRB–Sein Spiel für Sie vorbei, sobald er auf Ihr System zugreift. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

RF2NWFWJM–Plant seinen nächsten Schritt. Aufnahme eines Hackers, der im Dunkeln einen Computercode knackt.

Suchergebnisse für Cyberkriminalität Stock-Fotos & Bilder (83)

Seite 1 von 1