Schnellfilter:

Seite 1 von 500

Comuter hacker Stockfotos & Bilder

Computer Hacker am Laptop mit Handy Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-am-laptop-mit-handy-168128233.html

Computer Hacker am Laptop mit Handy Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-am-laptop-mit-handy-168128233.htmlRFKNEW7N–Computer Hacker am Laptop mit Handy

Computer-Hacker bei der Arbeit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-bei-der-arbeit-84829876.html

Computer-Hacker bei der Arbeit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-bei-der-arbeit-84829876.htmlRFEX09AC–Computer-Hacker bei der Arbeit

Gesichtslose Kapuzen anonyme Computerhacker mit Programmcode von monitor Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gesichtslose-kapuzen-anonyme-computerhacker-mit-programmcode-von-monitor-74769569.html

Gesichtslose Kapuzen anonyme Computerhacker mit Programmcode von monitor Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gesichtslose-kapuzen-anonyme-computerhacker-mit-programmcode-von-monitor-74769569.htmlRFE9J19N–Gesichtslose Kapuzen anonyme Computerhacker mit Programmcode von monitor

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985897.html

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985897.htmlRFE6MP75–Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude

Konzept-Foto von einem Computer-Hacker in einem Kapuzenpullover Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/konzept-foto-von-einem-computer-hacker-in-einem-kapuzenpullover-image62257969.html

Konzept-Foto von einem Computer-Hacker in einem Kapuzenpullover Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/konzept-foto-von-einem-computer-hacker-in-einem-kapuzenpullover-image62257969.htmlRFDH82JW–Konzept-Foto von einem Computer-Hacker in einem Kapuzenpullover

Computer Hacker die Eingabe über Tastatur mit grünen Matrix style Grafiken auf dem Monitor Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-die-eingabe-uber-tastatur-mit-grunen-matrix-style-grafiken-auf-dem-monitor-73846526.html

Computer Hacker die Eingabe über Tastatur mit grünen Matrix style Grafiken auf dem Monitor Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-die-eingabe-uber-tastatur-mit-grunen-matrix-style-grafiken-auf-dem-monitor-73846526.htmlRFE83YYX–Computer Hacker die Eingabe über Tastatur mit grünen Matrix style Grafiken auf dem Monitor

Mit Kapuze Silhouette eines Hackers Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/mit-kapuze-silhouette-eines-hackers-image62464624.html

Mit Kapuze Silhouette eines Hackers Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/mit-kapuze-silhouette-eines-hackers-image62464624.htmlRFDHHE7C–Mit Kapuze Silhouette eines Hackers

Gesichtslosen anonym Computer Hacker mit Laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/gesichtslosen-anonym-computer-hacker-mit-laptop-image180407932.html

Gesichtslosen anonym Computer Hacker mit Laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/gesichtslosen-anonym-computer-hacker-mit-laptop-image180407932.htmlRFMDE84C–Gesichtslosen anonym Computer Hacker mit Laptop

Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vermummte-mannliche-vertreter-einer-cyber-kriminellen-mit-einem-tabletcomputer-image63158491.html

Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vermummte-mannliche-vertreter-einer-cyber-kriminellen-mit-einem-tabletcomputer-image63158491.htmlRMDJN38B–Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer.

Chirurgische Hände tragen weiße Handschuhe aus Gummi mit der Eingabe von einer PC-Tastatur Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-chirurgische-hande-tragen-weisse-handschuhe-aus-gummi-mit-der-eingabe-von-einer-pc-tastatur-31746578.html

Chirurgische Hände tragen weiße Handschuhe aus Gummi mit der Eingabe von einer PC-Tastatur Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-chirurgische-hande-tragen-weisse-handschuhe-aus-gummi-mit-der-eingabe-von-einer-pc-tastatur-31746578.htmlRMBRJ52A–Chirurgische Hände tragen weiße Handschuhe aus Gummi mit der Eingabe von einer PC-Tastatur

Computer-Benutzer, Hacker, verschwörerisch, sitzt außen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-aussen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348197.html

Computer-Benutzer, Hacker, verschwörerisch, sitzt außen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-aussen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348197.htmlRMC80D0N–Computer-Benutzer, Hacker, verschwörerisch, sitzt außen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität.

Ein Gesicht spiegelt sich in einem Computer-Bildschirm mit binären Typ Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-gesicht-spiegelt-sich-in-einem-computer-bildschirm-mit-binaren-typ-90276442.html

Ein Gesicht spiegelt sich in einem Computer-Bildschirm mit binären Typ Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-gesicht-spiegelt-sich-in-einem-computer-bildschirm-mit-binaren-typ-90276442.htmlRMF6TCEJ–Ein Gesicht spiegelt sich in einem Computer-Bildschirm mit binären Typ

Hände werden auf einem Laptop-Computer in der Dunkelheit mit beleuchtete Tastatur und mystische Programmcode auf dem Bildschirm tippen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hande-werden-auf-einem-laptop-computer-in-der-dunkelheit-mit-beleuchtete-tastatur-und-mystische-programmcode-auf-dem-bildschirm-tippen-83754221.html

Hände werden auf einem Laptop-Computer in der Dunkelheit mit beleuchtete Tastatur und mystische Programmcode auf dem Bildschirm tippen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hande-werden-auf-einem-laptop-computer-in-der-dunkelheit-mit-beleuchtete-tastatur-und-mystische-programmcode-auf-dem-bildschirm-tippen-83754221.htmlRMET79A5–Hände werden auf einem Laptop-Computer in der Dunkelheit mit beleuchtete Tastatur und mystische Programmcode auf dem Bildschirm tippen.

-MODELL VERÖFFENTLICHT. Computer-Hacker, zusammengesetztes Bild. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-modell-veroffentlicht-computer-hacker-zusammengesetztes-bild-73689388.html

-MODELL VERÖFFENTLICHT. Computer-Hacker, zusammengesetztes Bild. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-modell-veroffentlicht-computer-hacker-zusammengesetztes-bild-73689388.htmlRFE7TRFT–-MODELL VERÖFFENTLICHT. Computer-Hacker, zusammengesetztes Bild.

Ein Computerhacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-computerhacker-36973767.html

Ein Computerhacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-computerhacker-36973767.htmlRFC448BK–Ein Computerhacker

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-image63486440.html

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-image63486440.htmlRFDK81GT–Computer-hacker

Hooded Hacker mit seinem Computer mit verschiedenen Informationen zu Brechen in Corporate Data Server und infiziert diese mit Virus. Dunkle Versteck. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-hacker-mit-seinem-computer-mit-verschiedenen-informationen-zu-brechen-in-corporate-data-server-und-infiziert-diese-mit-virus-dunkle-versteck-image177830387.html

Hooded Hacker mit seinem Computer mit verschiedenen Informationen zu Brechen in Corporate Data Server und infiziert diese mit Virus. Dunkle Versteck. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-hacker-mit-seinem-computer-mit-verschiedenen-informationen-zu-brechen-in-corporate-data-server-und-infiziert-diese-mit-virus-dunkle-versteck-image177830387.htmlRFM98TD7–Hooded Hacker mit seinem Computer mit verschiedenen Informationen zu Brechen in Corporate Data Server und infiziert diese mit Virus. Dunkle Versteck.

Hacker mit Laptop. Es gibt viele Ziffern auf dem Computerbildschirm. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-mit-laptop-es-gibt-viele-ziffern-auf-dem-computerbildschirm-43138622.html

Hacker mit Laptop. Es gibt viele Ziffern auf dem Computerbildschirm. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-mit-laptop-es-gibt-viele-ziffern-auf-dem-computerbildschirm-43138622.htmlRFCE53N2–Hacker mit Laptop. Es gibt viele Ziffern auf dem Computerbildschirm.

Piraten Sie-Flagge und Computer-Maus, Konzept der Computer-Hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-piraten-sie-flagge-und-computer-maus-konzept-der-computer-hacker-30943990.html

Piraten Sie-Flagge und Computer-Maus, Konzept der Computer-Hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-piraten-sie-flagge-und-computer-maus-konzept-der-computer-hacker-30943990.htmlRFBP9HAE–Piraten Sie-Flagge und Computer-Maus, Konzept der Computer-Hacker

Dieb-kriminelle Computer-Hacker im Silhouette Studio isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-dieb-kriminelle-computer-hacker-im-silhouette-studio-isoliert-auf-weissem-hintergrund-52659549.html

Dieb-kriminelle Computer-Hacker im Silhouette Studio isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-dieb-kriminelle-computer-hacker-im-silhouette-studio-isoliert-auf-weissem-hintergrund-52659549.htmlRFD1JRP5–Dieb-kriminelle Computer-Hacker im Silhouette Studio isoliert auf weißem Hintergrund

Mit Kapuze Computer-Hacker stehlen Daten mit laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-computer-hacker-stehlen-daten-mit-laptop-148775636.html

Mit Kapuze Computer-Hacker stehlen Daten mit laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-computer-hacker-stehlen-daten-mit-laptop-148775636.htmlRFJJ18RG–Mit Kapuze Computer-Hacker stehlen Daten mit laptop

Stereotypische Bild von computer Hacker mit Kapuze und Computer Code. Gesichtslosen hooded männliche Person mit roten und blauen Licht beleuchtet, konzeptionelle Low Key Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stereotypische-bild-von-computer-hacker-mit-kapuze-und-computer-code-gesichtslosen-hooded-mannliche-person-mit-roten-und-blauen-licht-beleuchtet-konzeptionelle-low-key-image185355600.html

Stereotypische Bild von computer Hacker mit Kapuze und Computer Code. Gesichtslosen hooded männliche Person mit roten und blauen Licht beleuchtet, konzeptionelle Low Key Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stereotypische-bild-von-computer-hacker-mit-kapuze-und-computer-code-gesichtslosen-hooded-mannliche-person-mit-roten-und-blauen-licht-beleuchtet-konzeptionelle-low-key-image185355600.htmlRFMNFJXT–Stereotypische Bild von computer Hacker mit Kapuze und Computer Code. Gesichtslosen hooded männliche Person mit roten und blauen Licht beleuchtet, konzeptionelle Low Key

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985895.html

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985895.htmlRFE6MP73–Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude

Ein Vorsicht Schild vor Gewitterwolken Warnung von "Cyber-Angriffen." Weitwinkel, Panoramablick für Web und Werbetafeln. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-vorsicht-schild-vor-gewitterwolken-warnung-von-cyber-angriffen-weitwinkel-panoramablick-fur-web-und-werbetafeln-74258195.html

Ein Vorsicht Schild vor Gewitterwolken Warnung von "Cyber-Angriffen." Weitwinkel, Panoramablick für Web und Werbetafeln. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-vorsicht-schild-vor-gewitterwolken-warnung-von-cyber-angriffen-weitwinkel-panoramablick-fur-web-und-werbetafeln-74258195.htmlRME8PN2B–Ein Vorsicht Schild vor Gewitterwolken Warnung von "Cyber-Angriffen." Weitwinkel, Panoramablick für Web und Werbetafeln.

Porträt des kaukasischen Hacker mit Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-des-kaukasischen-hacker-mit-sturmhaube-37974124.html

Porträt des kaukasischen Hacker mit Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-des-kaukasischen-hacker-mit-sturmhaube-37974124.htmlRFC5NTAM–Porträt des kaukasischen Hacker mit Sturmhaube

Passwort-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/passwort-sicherheit-image60598588.html

Passwort-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/passwort-sicherheit-image60598588.htmlRFDEGE38–Passwort-Sicherheit

Eine behandschuhte Hand auf einer Computer-Maus Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-eine-behandschuhte-hand-auf-einer-computer-maus-25314996.html

Eine behandschuhte Hand auf einer Computer-Maus Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-eine-behandschuhte-hand-auf-einer-computer-maus-25314996.htmlRFBD55F0–Eine behandschuhte Hand auf einer Computer-Maus

Eine vermummte Mann repräsentieren eine Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-vermummte-mann-reprasentieren-eine-cyber-kriminellen-mit-einem-tabletcomputer-image63158702.html

Eine vermummte Mann repräsentieren eine Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-vermummte-mann-reprasentieren-eine-cyber-kriminellen-mit-einem-tabletcomputer-image63158702.htmlRMDJN3FX–Eine vermummte Mann repräsentieren eine Cyber-kriminellen, mit einem Tabletcomputer.

Hacker, die das Surfen im Internet mit einem Laptop-Computer, symbolisches Bild für Computer-hacking, Computer oder Cyber-Kriminalität, Datendiebstahl Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-die-das-surfen-im-internet-mit-einem-laptop-computer-symbolisches-bild-fur-computer-hacking-computer-oder-cyber-kriminalitat-datendiebstahl-50927955.html

Hacker, die das Surfen im Internet mit einem Laptop-Computer, symbolisches Bild für Computer-hacking, Computer oder Cyber-Kriminalität, Datendiebstahl Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-die-das-surfen-im-internet-mit-einem-laptop-computer-symbolisches-bild-fur-computer-hacking-computer-oder-cyber-kriminalitat-datendiebstahl-50927955.htmlRMCXRY3F–Hacker, die das Surfen im Internet mit einem Laptop-Computer, symbolisches Bild für Computer-hacking, Computer oder Cyber-Kriminalität, Datendiebstahl

Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-ausserhalb-bushaltestelle-mit-einem-laptop-sitzt-symbolbild-computer-internet-kriminalitat-39741742.html

Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-ausserhalb-bushaltestelle-mit-einem-laptop-sitzt-symbolbild-computer-internet-kriminalitat-39741742.htmlRMC8JAYX–Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität.

Computer-Bildschirm mit binären Code und Passwort Text, tolles Konzept für Hacker, Technologie und Online-Sicherheit. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-bildschirm-mit-binaren-code-und-passwort-text-tolles-konzept-fur-hacker-technologie-und-online-sicherheit-31422809.html

Computer-Bildschirm mit binären Code und Passwort Text, tolles Konzept für Hacker, Technologie und Online-Sicherheit. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-bildschirm-mit-binaren-code-und-passwort-text-tolles-konzept-fur-hacker-technologie-und-online-sicherheit-31422809.htmlRFBR3C35–Computer-Bildschirm mit binären Code und Passwort Text, tolles Konzept für Hacker, Technologie und Online-Sicherheit.

Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-computer-hacker-stehlen-daten-mit-pc-dunkler-hintergrund-image179093947.html

Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-computer-hacker-stehlen-daten-mit-pc-dunkler-hintergrund-image179093947.htmlRFMBAC4B–Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund

Hacker sitzt hinter Laptop mit Binär-Code auf Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-sitzt-hinter-laptop-mit-binar-code-auf-hintergrund-136611833.html

Hacker sitzt hinter Laptop mit Binär-Code auf Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-sitzt-hinter-laptop-mit-binar-code-auf-hintergrund-136611833.htmlRFHX75P1–Hacker sitzt hinter Laptop mit Binär-Code auf Hintergrund

Ein Computerhacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-computerhacker-36973644.html

Ein Computerhacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-computerhacker-36973644.htmlRFC44878–Ein Computerhacker

Schatten der Hand über die Computertastatur. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-schatten-der-hand-uber-die-computertastatur-24319143.html

Schatten der Hand über die Computertastatur. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-schatten-der-hand-uber-die-computertastatur-24319143.htmlRMBBFR8R–Schatten der Hand über die Computertastatur.

'Anonymous' maskierten Gesicht am Computer-Bildschirm, London Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-anonymous-maskierten-gesicht-am-computer-bildschirm-london-47936143.html

'Anonymous' maskierten Gesicht am Computer-Bildschirm, London Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-anonymous-maskierten-gesicht-am-computer-bildschirm-london-47936143.htmlRMCNYK13–'Anonymous' maskierten Gesicht am Computer-Bildschirm, London

Computer-Hacker-Silhouette der vermummte Mann. Bedrohung Ihrer Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-silhouette-der-vermummte-mann-bedrohung-ihrer-sicherheit-136222571.html

Computer-Hacker-Silhouette der vermummte Mann. Bedrohung Ihrer Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-silhouette-der-vermummte-mann-bedrohung-ihrer-sicherheit-136222571.htmlRFHWHD7R–Computer-Hacker-Silhouette der vermummte Mann. Bedrohung Ihrer Sicherheit

Computer-Hacker und Cyber-Angriff Konzept Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-und-cyber-angriff-konzept-hintergrund-138660023.html

Computer-Hacker und Cyber-Angriff Konzept Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-und-cyber-angriff-konzept-hintergrund-138660023.htmlRFJ1GE7K–Computer-Hacker und Cyber-Angriff Konzept Hintergrund

Hacker in einer Sonnenbrille mit Laptop. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-in-einer-sonnenbrille-mit-laptop-59747744.html

Hacker in einer Sonnenbrille mit Laptop. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-in-einer-sonnenbrille-mit-laptop-59747744.htmlRFDD5MT0–Hacker in einer Sonnenbrille mit Laptop.

Mit Kapuze und maskierten Computer Hacker Dieb mit einem Cloud-Computer basierten Hintergrund. Unbekannte Technologie Bedrohung für die Cloud-mainframe Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-und-maskierten-computer-hacker-dieb-mit-einem-cloud-computer-basierten-hintergrund-unbekannte-technologie-bedrohung-fur-die-cloud-mainframe-105114342.html

Mit Kapuze und maskierten Computer Hacker Dieb mit einem Cloud-Computer basierten Hintergrund. Unbekannte Technologie Bedrohung für die Cloud-mainframe Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-und-maskierten-computer-hacker-dieb-mit-einem-cloud-computer-basierten-hintergrund-unbekannte-technologie-bedrohung-fur-die-cloud-mainframe-105114342.htmlRFG30ABJ–Mit Kapuze und maskierten Computer Hacker Dieb mit einem Cloud-Computer basierten Hintergrund. Unbekannte Technologie Bedrohung für die Cloud-mainframe

Computer hacker Hacking künstlichen neuronalen Netzwerk, konzeptionelle Bild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-hacking-kunstlichen-neuronalen-netzwerk-konzeptionelle-bild-image178893023.html

Computer hacker Hacking künstlichen neuronalen Netzwerk, konzeptionelle Bild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-hacking-kunstlichen-neuronalen-netzwerk-konzeptionelle-bild-image178893023.htmlRFMB17TF–Computer hacker Hacking künstlichen neuronalen Netzwerk, konzeptionelle Bild

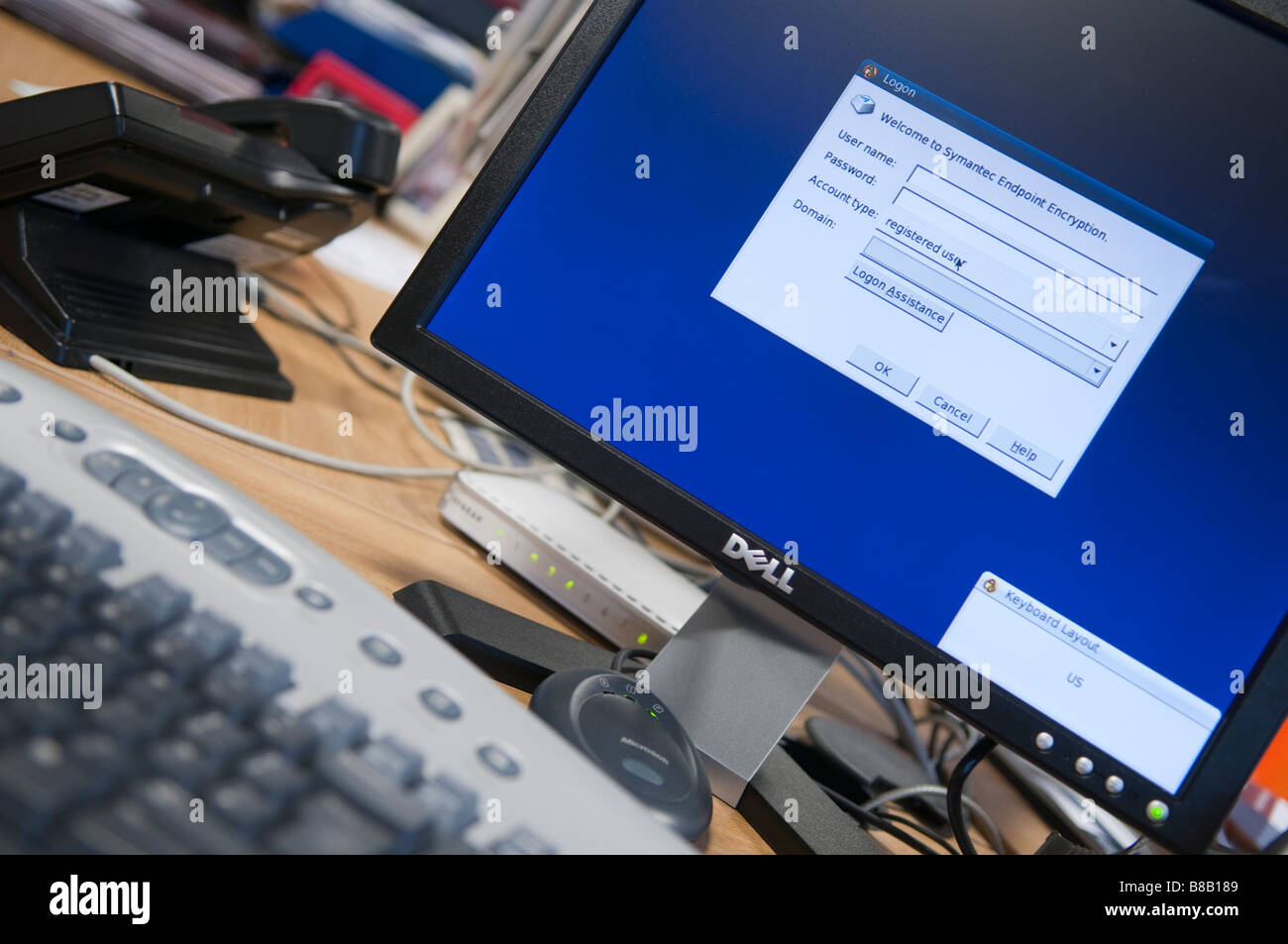

Computer-Monitor und Tastatur Symantec Endpoint Encryption Login-Bildschirm anzeigen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-monitor-und-tastatur-symantec-endpoint-encryption-login-bildschirm-anzeigen-22370105.html

Computer-Monitor und Tastatur Symantec Endpoint Encryption Login-Bildschirm anzeigen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-monitor-und-tastatur-symantec-endpoint-encryption-login-bildschirm-anzeigen-22370105.htmlRMB8B189–Computer-Monitor und Tastatur Symantec Endpoint Encryption Login-Bildschirm anzeigen

Computer-Hacker in eine Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-eine-sturmhaube-image62441918.html

Computer-Hacker in eine Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-eine-sturmhaube-image62441918.htmlRFDHGD8E–Computer-Hacker in eine Sturmhaube

Porträt von Hacker isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-von-hacker-isoliert-auf-weissem-hintergrund-54949403.html

Porträt von Hacker isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-von-hacker-isoliert-auf-weissem-hintergrund-54949403.htmlRFD5B4EK–Porträt von Hacker isoliert auf weißem Hintergrund

Internet-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-sicherheit-image68344954.html

Internet-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-sicherheit-image68344954.htmlRFDY5AK6–Internet-Sicherheit

Cyber-Sicherheit Zeitungsanzeige mit anonymer Hacker und Memory Stick UK Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-cyber-sicherheit-zeitungsanzeige-mit-anonymer-hacker-und-memory-stick-uk-54072456.html

Cyber-Sicherheit Zeitungsanzeige mit anonymer Hacker und Memory Stick UK Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-cyber-sicherheit-zeitungsanzeige-mit-anonymer-hacker-und-memory-stick-uk-54072456.htmlRMD3Y5Y4–Cyber-Sicherheit Zeitungsanzeige mit anonymer Hacker und Memory Stick UK

Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vermummte-mannliche-vertreter-einer-cyber-kriminellen-mit-einem-tabletcomputer-image63158318.html

Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vermummte-mannliche-vertreter-einer-cyber-kriminellen-mit-einem-tabletcomputer-image63158318.htmlRMDJN326–Vermummte männliche Vertreter einer Cyber-kriminellen, mit einem Tabletcomputer.

Computer-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-sicherheit-image62326722.html

Computer-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-sicherheit-image62326722.htmlRMDHB6AA–Computer-Sicherheit

Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-ausserhalb-bushaltestelle-mit-einem-laptop-sitzt-symbolbild-computer-internet-kriminalitat-39741754.html

Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-ausserhalb-bushaltestelle-mit-einem-laptop-sitzt-symbolbild-computer-internet-kriminalitat-39741754.htmlRMC8JB0A–Computer-Benutzer, Hacker, verschwörerisch, außerhalb, Bushaltestelle, mit einem Laptop sitzt. Symbolbild, Computer-Internet-Kriminalität.

Warnschild am Computer-Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-warnschild-am-computer-bildschirm-26723459.html

Warnschild am Computer-Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-warnschild-am-computer-bildschirm-26723459.htmlRMBFDA17–Warnschild am Computer-Bildschirm

Computer Hacker in der Motorhaube in dunklen Raum arbeiten Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-der-motorhaube-in-dunklen-raum-arbeiten-image179093938.html

Computer Hacker in der Motorhaube in dunklen Raum arbeiten Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-der-motorhaube-in-dunklen-raum-arbeiten-image179093938.htmlRFMBAC42–Computer Hacker in der Motorhaube in dunklen Raum arbeiten

Binäre Fluss Hand / 3D Render von binären Daten fließen an die menschliche Hand Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binare-fluss-hand-3d-render-von-binaren-daten-fliessen-an-die-menschliche-hand-90764722.html

Binäre Fluss Hand / 3D Render von binären Daten fließen an die menschliche Hand Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binare-fluss-hand-3d-render-von-binaren-daten-fliessen-an-die-menschliche-hand-90764722.htmlRFF7JK96–Binäre Fluss Hand / 3D Render von binären Daten fließen an die menschliche Hand

Computer-Hacker tragen, hooded Hemd mit Computer am Tisch Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-tragen-hooded-hemd-mit-computer-am-tisch-149876324.html

Computer-Hacker tragen, hooded Hemd mit Computer am Tisch Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-tragen-hooded-hemd-mit-computer-am-tisch-149876324.htmlRFJKRCNT–Computer-Hacker tragen, hooded Hemd mit Computer am Tisch

Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/identitat-dieb-hacking-und-internet-diebstahl-von-daten-mit-einem-computer-hacker-phishing-fur-personliche-private-informationen-in-einer-3d-darstellung-image220278493.html

Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/identitat-dieb-hacking-und-internet-diebstahl-von-daten-mit-einem-computer-hacker-phishing-fur-personliche-private-informationen-in-einer-3d-darstellung-image220278493.htmlRFPPAFD1–Identität Dieb Hacking und Internet Diebstahl von Daten mit einem Computer hacker Phishing für persönliche, private Informationen in einer 3D-Darstellung.

Illustration des Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-illustration-des-computer-hacker-53676110.html

Illustration des Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-illustration-des-computer-hacker-53676110.htmlRFD394BX–Illustration des Computer-hacker

Wie sicher sind Sie wirklich? Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/wie-sicher-sind-sie-wirklich-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483453040.html

Wie sicher sind Sie wirklich? Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/wie-sicher-sind-sie-wirklich-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483453040.htmlRF2K2F580–Wie sicher sind Sie wirklich? Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert.

Hacker warten, dass etwas mit Binär-Code im Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-warten-dass-etwas-mit-binar-code-im-hintergrund-image66256476.html

Hacker warten, dass etwas mit Binär-Code im Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-warten-dass-etwas-mit-binar-code-im-hintergrund-image66256476.htmlRFDRP6PM–Hacker warten, dass etwas mit Binär-Code im Hintergrund

Laptop und Computer Hacker, Illustration. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-laptop-und-computer-hacker-illustration-164842851.html

Laptop und Computer Hacker, Illustration. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-laptop-und-computer-hacker-illustration-164842851.htmlRFKG56MK–Laptop und Computer Hacker, Illustration.

Computer Hacker am Laptop mit Handy Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-am-laptop-mit-handy-168128235.html

Computer Hacker am Laptop mit Handy Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-am-laptop-mit-handy-168128235.htmlRFKNEW7R–Computer Hacker am Laptop mit Handy

Computer hacker Hacking künstlichen neuronalen Netzwerk mit futuristischen Tablet Computer, konzeptionelle Bild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-hacking-kunstlichen-neuronalen-netzwerk-mit-futuristischen-tablet-computer-konzeptionelle-bild-image179239004.html

Computer hacker Hacking künstlichen neuronalen Netzwerk mit futuristischen Tablet Computer, konzeptionelle Bild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-hacking-kunstlichen-neuronalen-netzwerk-mit-futuristischen-tablet-computer-konzeptionelle-bild-image179239004.htmlRFMBH150–Computer hacker Hacking künstlichen neuronalen Netzwerk mit futuristischen Tablet Computer, konzeptionelle Bild

Verkabelte Mensch und Computer-Code. abstrakte futuristische 3D-Illustration. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-verkabelte-mensch-und-computer-code-abstrakte-futuristische-3d-illustration-47193055.html

Verkabelte Mensch und Computer-Code. abstrakte futuristische 3D-Illustration. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-verkabelte-mensch-und-computer-code-abstrakte-futuristische-3d-illustration-47193055.htmlRFCMNR67–Verkabelte Mensch und Computer-Code. abstrakte futuristische 3D-Illustration.

Computer-Hacker in eine Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-eine-sturmhaube-image62442082.html

Computer-Hacker in eine Sturmhaube Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-in-eine-sturmhaube-image62442082.htmlRFDHGDEA–Computer-Hacker in eine Sturmhaube

Porträt von Hacker mit Maske Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-von-hacker-mit-maske-78775666.html

Porträt von Hacker mit Maske Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-portrat-von-hacker-mit-maske-78775666.htmlRFEG4F4J–Porträt von Hacker mit Maske

Kriminalität im Internet und electronic-Banking-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/kriminalitat-im-internet-und-electronic-banking-sicherheit-image64895209.html

Kriminalität im Internet und electronic-Banking-Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/kriminalitat-im-internet-und-electronic-banking-sicherheit-image64895209.htmlRFDNG6E1–Kriminalität im Internet und electronic-Banking-Sicherheit

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-15854284.html

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-15854284.htmlRFAPRT1H–Computer-hacker

Ein anonym mit Kapuze Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ein-anonym-mit-kapuze-mann-mit-einem-tabletcomputer-reprasentieren-eine-cyber-kriminellen-image63158137.html

Ein anonym mit Kapuze Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ein-anonym-mit-kapuze-mann-mit-einem-tabletcomputer-reprasentieren-eine-cyber-kriminellen-image63158137.htmlRMDJN2RN–Ein anonym mit Kapuze Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen.

Zuversichtlich junge männliche Computer-Hacker-Programmierung auf Laptop bei kreativ Büro Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/zuversichtlich-junge-mannliche-computer-hacker-programmierung-auf-laptop-bei-kreativ-buro-image389339253.html

Zuversichtlich junge männliche Computer-Hacker-Programmierung auf Laptop bei kreativ Büro Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/zuversichtlich-junge-mannliche-computer-hacker-programmierung-auf-laptop-bei-kreativ-buro-image389339253.htmlRF2DHBX59–Zuversichtlich junge männliche Computer-Hacker-Programmierung auf Laptop bei kreativ Büro

Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-draussen-auf-treppen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348299.html

Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-draussen-auf-treppen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348299.htmlRMC80D4B–Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität.

Ferngläser und Piratenflagge, Konzept der Computer-Hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-fernglaser-und-piratenflagge-konzept-der-computer-hacker-31527959.html

Ferngläser und Piratenflagge, Konzept der Computer-Hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-fernglaser-und-piratenflagge-konzept-der-computer-hacker-31527959.htmlRFBR866F–Ferngläser und Piratenflagge, Konzept der Computer-Hacker

Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-computer-hacker-stehlen-daten-mit-pc-dunkler-hintergrund-image179093939.html

Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-computer-hacker-stehlen-daten-mit-pc-dunkler-hintergrund-image179093939.htmlRFMBAC43–Hooded computer Hacker stehlen Daten mit PC. Dunkler Hintergrund

Böse Computerhacker in Anzug stehlen Daten von Laptop mit Brecheisen vor schwarzem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bose-computerhacker-in-anzug-stehlen-daten-von-laptop-mit-brecheisen-vor-schwarzem-hintergrund-109250630.html

Böse Computerhacker in Anzug stehlen Daten von Laptop mit Brecheisen vor schwarzem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bose-computerhacker-in-anzug-stehlen-daten-von-laptop-mit-brecheisen-vor-schwarzem-hintergrund-109250630.htmlRFG9MP86–Böse Computerhacker in Anzug stehlen Daten von Laptop mit Brecheisen vor schwarzem Hintergrund

Laptop mit einem Vergrößerungsglas-Konzept der Online-Sicherheits- und Ermittlungsbehörden Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-laptop-mit-einem-vergrosserungsglas-konzept-der-online-sicherheits-und-ermittlungsbehorden-15114426.html

Laptop mit einem Vergrößerungsglas-Konzept der Online-Sicherheits- und Ermittlungsbehörden Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-laptop-mit-einem-vergrosserungsglas-konzept-der-online-sicherheits-und-ermittlungsbehorden-15114426.htmlRFAM162K–Laptop mit einem Vergrößerungsglas-Konzept der Online-Sicherheits- und Ermittlungsbehörden

Spyware-Computer-Hacker-Virus-Malware-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-spyware-computer-hacker-virus-malware-konzept-126073704.html

Spyware-Computer-Hacker-Virus-Malware-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-spyware-computer-hacker-virus-malware-konzept-126073704.htmlRFH93488–Spyware-Computer-Hacker-Virus-Malware-Konzept

Ich lache über Ihre mickrigen Firewall. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ich-lache-uber-ihre-mickrigen-firewall-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483473237.html

Ich lache über Ihre mickrigen Firewall. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ich-lache-uber-ihre-mickrigen-firewall-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483473237.htmlRF2K2G319–Ich lache über Ihre mickrigen Firewall. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert.

HES die Bedrohung durch Metadaten. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hes-die-bedrohung-durch-metadaten-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483431562.html

HES die Bedrohung durch Metadaten. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hes-die-bedrohung-durch-metadaten-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483431562.htmlRF2K2E5TX–HES die Bedrohung durch Metadaten. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert.

Hacker, die Eingabe auf einem Laptop mit Binär-Code im Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-die-eingabe-auf-einem-laptop-mit-binar-code-im-hintergrund-74078977.html

Hacker, die Eingabe auf einem Laptop mit Binär-Code im Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-die-eingabe-auf-einem-laptop-mit-binar-code-im-hintergrund-74078977.htmlRFE8EGDN–Hacker, die Eingabe auf einem Laptop mit Binär-Code im Hintergrund

-MODELL VERÖFFENTLICHT. Computer-Hacker, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-modell-veroffentlicht-computer-hacker-konzeptionelle-darstellung-92445832.html

-MODELL VERÖFFENTLICHT. Computer-Hacker, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-modell-veroffentlicht-computer-hacker-konzeptionelle-darstellung-92445832.htmlRFFAB7GT–-MODELL VERÖFFENTLICHT. Computer-Hacker, konzeptionelle Darstellung.

Hackmeet 2013 Hacker treffen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hackmeet-2013-hacker-treffen-24714560.html

Hackmeet 2013 Hacker treffen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hackmeet-2013-hacker-treffen-24714560.htmlRMBC5RJT–Hackmeet 2013 Hacker treffen

Mit Kapuze Computerhacker mit Lupe Internetpasswort, Online-Sicherheitskonzept zu stehlen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-computerhacker-mit-lupe-internetpasswort-online-sicherheitskonzept-zu-stehlen-104237506.html

Mit Kapuze Computerhacker mit Lupe Internetpasswort, Online-Sicherheitskonzept zu stehlen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-mit-kapuze-computerhacker-mit-lupe-internetpasswort-online-sicherheitskonzept-zu-stehlen-104237506.htmlRFG1GC02–Mit Kapuze Computerhacker mit Lupe Internetpasswort, Online-Sicherheitskonzept zu stehlen.

Der hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-der-hacker-43608209.html

Der hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-der-hacker-43608209.htmlRFCEXEM1–Der hacker

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-93359185.html

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-93359185.htmlRFFBTTGH–Computer-hacker

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-image63486438.html

Computer-hacker Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-image63486438.htmlRFDK81GP–Computer-hacker

Programmierer oder Computer Hacker Code auf Laptop-Tastatur eingeben Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-programmierer-oder-computer-hacker-code-auf-laptop-tastatur-eingeben-136499856.html

Programmierer oder Computer Hacker Code auf Laptop-Tastatur eingeben Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-programmierer-oder-computer-hacker-code-auf-laptop-tastatur-eingeben-136499856.htmlRFHX22XT–Programmierer oder Computer Hacker Code auf Laptop-Tastatur eingeben

Computer-Hacker, die vor dem Hintergrund von digitalem Rauschen arbeiten Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-die-vor-dem-hintergrund-von-digitalem-rauschen-arbeiten-image543830888.html

Computer-Hacker, die vor dem Hintergrund von digitalem Rauschen arbeiten Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-die-vor-dem-hintergrund-von-digitalem-rauschen-arbeiten-image543830888.htmlRF2PGNHRM–Computer-Hacker, die vor dem Hintergrund von digitalem Rauschen arbeiten

Eine vermummte Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-vermummte-mann-mit-einem-tabletcomputer-reprasentieren-eine-cyber-kriminellen-image63158655.html

Eine vermummte Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-vermummte-mann-mit-einem-tabletcomputer-reprasentieren-eine-cyber-kriminellen-image63158655.htmlRMDJN3E7–Eine vermummte Mann mit einem Tabletcomputer repräsentieren eine Cyber-kriminellen.

Junger männlicher Computerhacker sitzt mit Laptop und schaut weg Im Kreativbüro Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/junger-mannlicher-computerhacker-sitzt-mit-laptop-und-schaut-weg-im-kreativburo-image389339260.html

Junger männlicher Computerhacker sitzt mit Laptop und schaut weg Im Kreativbüro Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/junger-mannlicher-computerhacker-sitzt-mit-laptop-und-schaut-weg-im-kreativburo-image389339260.htmlRF2DHBX5G–Junger männlicher Computerhacker sitzt mit Laptop und schaut weg Im Kreativbüro

Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-draussen-auf-treppen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348236.html

Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-benutzer-hacker-verschworerisch-sitzt-draussen-auf-treppen-mit-einem-laptop-symbolbild-computer-internet-kriminalitat-39348236.htmlRMC80D24–Computer-Benutzer, Hacker, verschwörerisch, sitzt draußen, auf Treppen, mit einem Laptop. Symbolbild, Computer-Internet-Kriminalität.

Computer-Hacker, isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-isoliert-auf-weissem-hintergrund-98854958.html

Computer-Hacker, isoliert auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-hacker-isoliert-auf-weissem-hintergrund-98854958.htmlRFFMR6E6–Computer-Hacker, isoliert auf weißem Hintergrund

Stattliche männliche Programmierer, IT-Person, Hacker, arbeitet in Computer auf Internet, schwarzen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stattliche-mannliche-programmierer-it-person-hacker-arbeitet-in-computer-auf-internet-schwarzen-hintergrund-image179093922.html

Stattliche männliche Programmierer, IT-Person, Hacker, arbeitet in Computer auf Internet, schwarzen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stattliche-mannliche-programmierer-it-person-hacker-arbeitet-in-computer-auf-internet-schwarzen-hintergrund-image179093922.htmlRFMBAC3E–Stattliche männliche Programmierer, IT-Person, Hacker, arbeitet in Computer auf Internet, schwarzen Hintergrund.

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985892.html

Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-weibliche-computerhacker-sitzen-mit-einem-laptop-in-der-dunkelheit-in-einem-alten-gebaude-72985892.htmlRFE6MP70–Weibliche Computerhacker sitzen mit einem Laptop in der Dunkelheit, in einem alten Gebäude

Computer hacker gefangen und schockiert Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-gefangen-und-schockiert-image263691417.html

Computer hacker gefangen und schockiert Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-gefangen-und-schockiert-image263691417.htmlRFW9052H–Computer hacker gefangen und schockiert

Spyware-Computer-Hacker-Virus-Malware-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-spyware-computer-hacker-virus-malware-konzept-126095666.html

Spyware-Computer-Hacker-Virus-Malware-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-spyware-computer-hacker-virus-malware-konzept-126095666.htmlRFH9448J–Spyware-Computer-Hacker-Virus-Malware-Konzept

Spielen Sie ein Spiel von Katze und Maus. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/spielen-sie-ein-spiel-von-katze-und-maus-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483431572.html

Spielen Sie ein Spiel von Katze und Maus. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/spielen-sie-ein-spiel-von-katze-und-maus-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483431572.htmlRF2K2E5W8–Spielen Sie ein Spiel von Katze und Maus. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert.

Locken in seine Beute. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/locken-in-seine-beute-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483424888.html

Locken in seine Beute. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/locken-in-seine-beute-portrat-eines-bedrohlichen-computerhackers-der-vor-dunklem-hintergrund-im-studio-posiert-image483424888.htmlRF2K2DWAG–Locken in seine Beute. Porträt eines bedrohlichen Computerhackers, der vor dunklem Hintergrund im Studio posiert.

hooded Mann mit binären Ziffern, Computer-Hacker und Hacking-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-mann-mit-binaren-ziffern-computer-hacker-und-hacking-konzept-image473183332.html

hooded Mann mit binären Ziffern, Computer-Hacker und Hacking-Konzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hooded-mann-mit-binaren-ziffern-computer-hacker-und-hacking-konzept-image473183332.htmlRM2JDRA4M–hooded Mann mit binären Ziffern, Computer-Hacker und Hacking-Konzept

Computer Hacker, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-konzeptionelle-darstellung-image232217379.html

Computer Hacker, konzeptionelle Darstellung. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-hacker-konzeptionelle-darstellung-image232217379.htmlRFRDPBHR–Computer Hacker, konzeptionelle Darstellung.

Hackmeet 2013 Hacker treffen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hackmeet-2013-hacker-treffen-24713937.html

Hackmeet 2013 Hacker treffen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hackmeet-2013-hacker-treffen-24713937.htmlRMBC5PTH–Hackmeet 2013 Hacker treffen

Verhafteten Computer-Hacker und Cyber-kriminellen mit Handschellen, Nahaufnahme, Hände Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/verhafteten-computer-hacker-und-cyber-kriminellen-mit-handschellen-nahaufnahme-hande-image151522989.html

Verhafteten Computer-Hacker und Cyber-kriminellen mit Handschellen, Nahaufnahme, Hände Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/verhafteten-computer-hacker-und-cyber-kriminellen-mit-handschellen-nahaufnahme-hande-image151522989.htmlRFJPED39–Verhafteten Computer-Hacker und Cyber-kriminellen mit Handschellen, Nahaufnahme, Hände

Suchergebnisse für Comuter hacker Stock-Fotos & Bilder (145,332)

Seite 1 von 500